SQLMAP插件tamper模塊簡介

今天繼續給大家介紹滲透測試相關知識,本文主要內容是SQLMAP插件tamper模塊介紹。

免責聲明:

本文所介紹的內容僅做學習交流使用,嚴禁利用文中技術進行非法行為,否則造成一切嚴重后果自負!

再次強調:嚴禁對未授權設備進行滲透測試!

在SQLMAP中,有很多tamper插件,常用的tamper插件及其作用如下所示:

1、apostrophemast.py

該腳本可以將payload中所有的引號替換成utf-8的格式

2、base64encode.py

該腳本可以將payload替換成Base64編碼的格式。

3、multiplespaces.py

該腳本可以將payload中關鍵字之間的單個空格替換成多個空格。

4、space2puls.py

該腳本可以將所有的空格替換成加號。

5、nonrecursivereplacement.py

該腳本可以將所有的SQL關鍵字替換成雙寫繞過的形式。

6、space2randomblan.py

該腳本可以將payload中的空格替換為其他有效字符,例如%0D(回車)、%0A(換行)等。

7、unionalltounion.py

該腳本可以將union all替換成union。(union all和union的都會對兩個select查詢的結果進行并集操作,但是其區別在于union不包括重復行,并且會進行默認規則的排序,而union all會包括重復行,不進行排序)

8、space2dash.py

該腳本可以將空格替換成–,然后添加隨機的字符串,最后再添加換行符,這樣可以繞過一些對SQL關鍵字的過濾。

9、space2mssqlblank

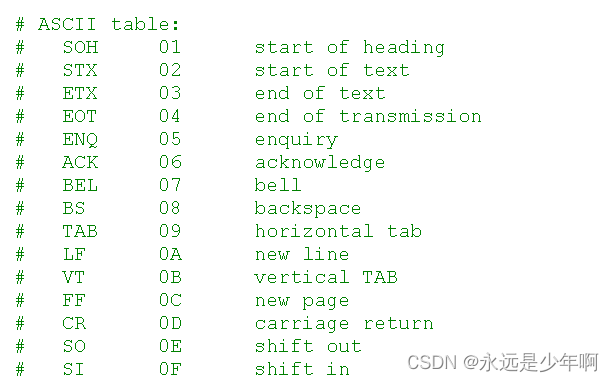

該腳本主要針對SQL Server2005和2000,可以將payload中的空格隨機替換成其他等效符號來代替,這些等效符號包括(‘%01’, ‘%02’, ‘%03’, ‘%04’, ‘%05’, ‘%06’, ‘%07’, ‘%08’, ‘%09’, ‘%0B’, ‘%0C’, ‘%0D’, ‘%0E’, ‘%0F’, ‘%0A’)

這些url編碼的含義如下圖所示:

10、between.py

該腳本主要作用是將payload中的大于號“>”替換成not between 0 and。例如,將如下payload:

and a>b--

替換成:

and a not netween 0 and b--

11、percentage.py

該腳本的作用是在payload的每個字符前添加一個字符“%”,該腳本只適用于.asp語言,適合SQL Server2000、2005,MySQL5.1.56、5.5.11,Postgresql9.0。

12、sp_password.py

該腳本的作用是在payload的后面添加關鍵字“sp_password”,該腳本只適用于MSSQL,這樣做的作用是含有該關鍵字的查詢不會記錄到MSSQL的T-SQL日志中。

13、charencode.py

該腳本的作用是將payload的全部內容進行URL編碼處理。

14、randomcase.py

該腳本的作用是將payload中關鍵字進行隨機大小寫格式的替換。

15、charunicodeencode.py

該腳本的作用是將payload全部轉化為unicode編碼。

16、space2comment.py

該腳本的作用是將所有的空格轉化為/**/。

17、equaltolike.py

該腳本的作用是將所有的“=”轉換成like。

18、greatest.py

該腳本的作用是將字符“>”轉換成greatest()函數。例如,原來的payload為:

a>b

則使用該腳本后,payload變成:

greatest(a,b+1)=a

19、ifnull2isnull.py

將payload中的ifnull()函數替換成isnull()。

20、modsecurityversioned.py

使用MySQL內聯注釋的方式/*!30963*/繞過對SQL語句中關鍵字的檢測。

21、space2mysqlblank.py

該腳本可以將payload中的空格隨機替換成等效符號(‘%09’, ‘%0A’, ‘%0C’, ‘%0D’, ‘%0B’)中的一種。

22、modsecurityzeroversioned.py

使用MySQL內聯注釋的方式/*!00000*/繞過對SQL語句中關鍵字的檢測。

23、space2mysqldash.py

該腳本可以將payload中所有的空格替換成“–%0A”。

24、bluecoat.py

該腳本可以將空格隨機替換成等效空白字符,并且將“=”替換成“like”。

25、versionedkeywords.py

該腳本可以將Payload中所有的SQL語句關鍵字添加/*!*/的注釋符。

26、halfversionedmorekeywords.py

該腳本可以將SQL的每個關鍵字都替換成/*!0的MySQL注釋,該腳本僅僅適用于小于5.1版本的MySQL數據庫

27、space2morehash.py

該腳本可以將payload中的空格替換為#,并且在后面添加隨機字符串和換行符%0a,可以起到分割SQL關鍵字的作用

28、apostrophenullencode.py

該腳本使用%00%27來替代Payload中的單引號,嘗試繞過一些網站的過濾

29、appendnullbyte.py

該腳本可以在payload的結束位置處添加%00,在Access數據庫中,%00可以作為截斷符,類似于MySQL中的注釋符

30、chardoubleencode.py

該腳本可以將payload進行雙重URL編碼。

31、unmagicquotes.py

該腳本可以將單引號轉化成%bf%27,并注釋到后面的內容使之生效。

32、randomcomments.py

該腳本可以使用隨機的注釋符/**/來分割SQL關鍵字。

到此這篇關于SQLMAP插件tamper模塊介紹的文章就介紹到這了,更多相關SQLMAP tamper模塊內容請搜索以前的文章或繼續瀏覽下面的相關文章希望大家以后多多支持!

相關文章:

網公網安備

網公網安備